Metro matematycznie podobne

17 maja 2012, 11:22Badania największych światowych sieci metra wykazały, że są one do siebie zadziwiająco podobne z matematycznego punktu widzenia. Autorzy badań, których wyniki opublikowano w Journal of the Royal Society Interface, poddali analizie 14 sieci.

Dotcom domaga się wielomilionowego odszkodowania

16 września 2013, 18:20Kim Dotcom, założyciel serwisu Megaupload, złożył do sądu pozew przeciwko nowozelandzkiej policji oraz agencji wywiadowczej GCSB. Dotcom domaga się wielomilionowego odszkodowania za nielegalny nalot policji na jego posiadłość

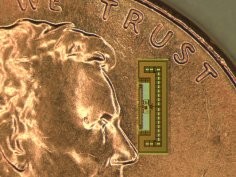

Ostatni element Internet of Things

15 września 2014, 17:03Dzięki współpracy zespołów z Uniwersytetu Stanforda oraz Uniwersytetu Kalifornijskiego w Berkeley powstał odbiornik radiowy wielkości mrówki. Urządzenie jest tak efektywne, że całą energię potrzebną do pracy czerpie z odbieranego przez siebie sygnału radiowego.

Przedwczesny poród osłabia połączenia w mózgu

19 października 2015, 10:53Wcześniactwo wydaje się osłabiać połączenia w obrębie szlaków mózgowych związanych z uwagą, komunikacją i przetwarzaniem emocji.

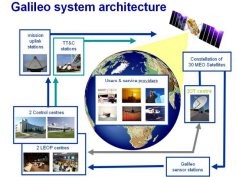

Uruchomiono europejski odpowiednik systemu GPS

16 grudnia 2016, 12:11Po 17 latach od stworzenia koncepcji Galileo europejska sieć nawigacji satelitarnej została w końcu uruchomiona. Przez najbliższe lata będzie pracowała w trybie Early Operational Capability, a w 2019 roku ruszy pełną mocą.

Rekordowo pojemna pamięć kwantowa bazująca na chłodzonych laserowo atomach

18 grudnia 2017, 15:42W Laboratorium Pamięci Kwantowych na Wydziale Fizyki Uniwersytetu Warszawskiego, wykorzystując chmurę schłodzonych laserowo atomów, zbudowano pamięć zdolną przechowywać jednocześnie 665 kwantowych stanów światła. Wyniki eksperymentu opublikowano w prestiżowym czasopiśmie naukowym Nature Communications.

Tekst jak sieć: Ile wyrazów wystarczy, by rozpoznać autora?

11 kwietnia 2019, 13:33Jesteśmy bardziej oryginalni niż sądzimy, sugerują analizy tekstów literackich przeprowadzone nową metodą stylometrii, zaproponowaną przez naukowców z Instytutu Fizyki Jądrowej PAN w Krakowie. Indywidualność autora widać już w powiązaniach między zaledwie kilkunastoma wyrazami tekstu angielskiego. W językach słowiańskich do identyfikacji twórcy wystarcza nawet mniejsza liczba wyrazów, a na dodatek wynik jest pewniejszy.

Wiadomo, jak nanotekstura łusek węży pomaga w wykorzystaniu własnego ciała do chwytania deszczówki

13 stycznia 2020, 14:15Podczas burz w południowo-zachodnich USA niektóre grzechotniki spijają krople deszczu z łusek na swoim grzbiecie. To niezwykłe zachowanie pomaga im przetrwać w pustynnym środowisku, gdzie rzadko pada. Ostatnio biolodzy ustalili, w jaki sposób nanotekstura łusek węży pomaga w wykorzystaniu własnego ciała do chwytania deszczówki.

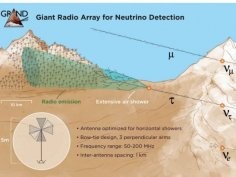

Gigantyczna sieć czujników na powierzchni 200 000 km2 pomoże badać neutrina?

28 grudnia 2020, 11:45Naukowcy skupieni wokół GRAND Collaboration chcą wybudować gigantyczny wykrywacz neutrin obejmujących powierzchnię... 200 000 km2. Siedzibą GRAND (Giant Radio Array for Neutrino Detection) jest francuskie Narodowe Centrum Badań Naukowych (CNRS). GRAND Collaboration odbyła już kilka warsztatów i stworzyła plan budowy gigantycznego detektora.

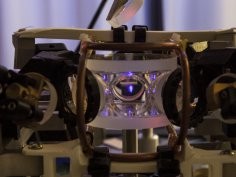

Kwantowy memrystor zapowiada epokę kwantowej architektury neuromorficznej

2 maja 2022, 09:21Naukowcy z Austrii i Włoch stworzyli „kwantowy memrystor”, urządzenie zdolne do przekazywania koherentnej informacji kwantowej w postaci superpozycji pojedynczych fotonów. Urządzenie takie może stać się podstawą do stworzenia kwantowej wersji architektury neuromorficznej, której działanie ma naśladować pracę ludzkiego mózgu.